Conflictos con los recursos humanos

Los riesgos relacionados con el factor humano se pueden reducir si los responsables de recursos humanos conocen a su personal. Un incidente con un jefe de contabilidad causado por su inclinación a los juegos de azar es posible evitarlo gracias a una adecuada gestión de riesgos que garantice que los mecanismos de control de riesgos sean eficientes y estén siempre actualizados.

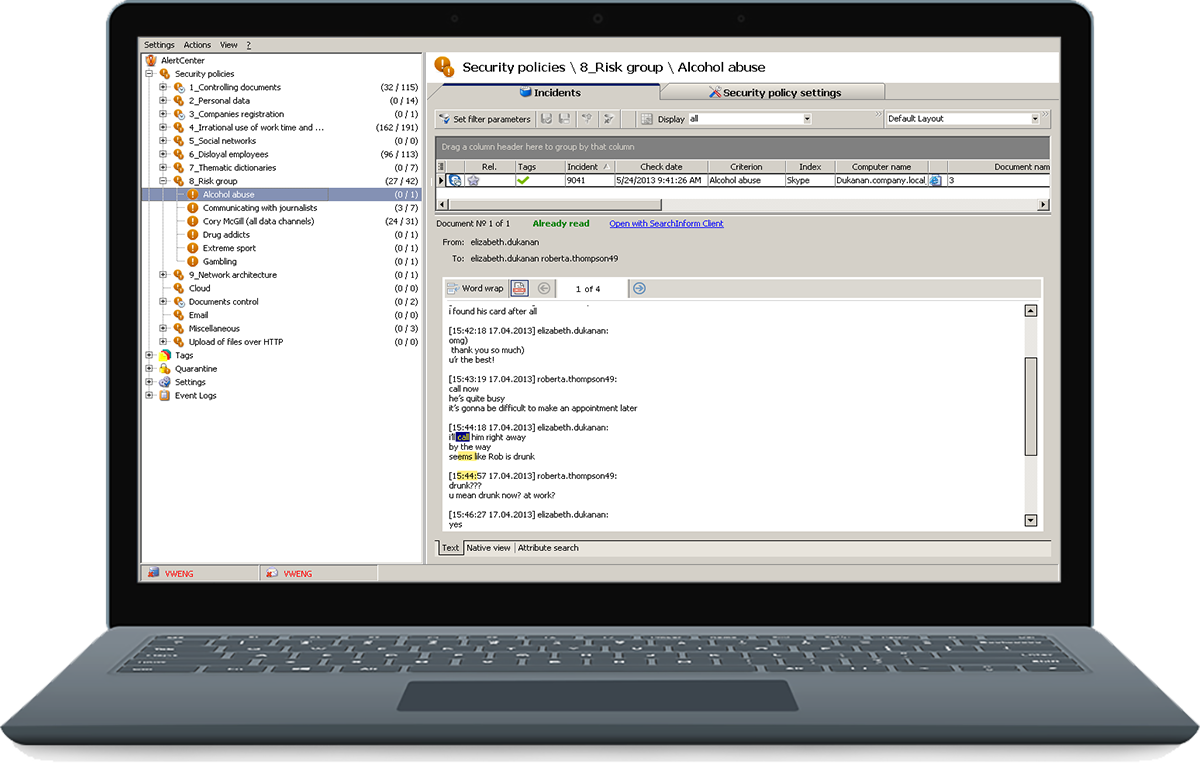

El factor humano es un problema importante que causa dificultades en la estrategia de una compañía, el sistema SearchInform garantiza el monitoreo adecuado de los empleados asignados a grupos de riesgo.

Los empleados son personas y no están exentos de tener "pecados ocultos". El problema ocurre cuando un tercero descubre las debilidades o las inclinaciones de los miembros del personal. La información secreta se puede usar contra ellos. Es cuando un atacante puede:

Amenazar con dar a conocer los detalles privados

Chantajearlo

Espiar su actividad

Iniciar ataques de ingeniería social

La solución de SearchInform incluye técnicas avanzadas que contribuyen a la auditoría corporativa y la gestión de riesgos.

La herramienta informará sobre cualquier actividad atípica dentro de un grupo de riesgo:

- Jugadores compulsivos

- Alcohólicos

- Adictos a las drogas

- Personas endeudadas

- Terroristas

DESCUBRIR CONDUCTAS DESTRUCTIVAS

Los algoritmos de SearchInform identifican empleados con deudas y personas con adicciones gracias al análisis de la comunicación realizadas entre ellos o terceras personas. Los elementos de Inteligencia Artificial del programa ayudan a revelar tendencias sospechosas de los empleados reconocidas en mensajes capturados a través de los distintos canales de comunicación.

El sistema considera los niveles de riesgo, las políticas configuradas y las formas en que se utiliza la información, proporcionando un análisis exhaustivo y un mecanismo de informes con alto nivel de detalle.