El papel de las empresas en la seguridad cibernética y la prevención de amenazas

La seguridad cibernética se dirige hacia el futuro

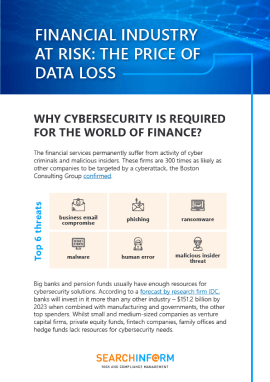

Existe una amenaza cibernética masiva que el mundo de las finanzas enfrenta actualmente y la responsabilidad de monitorear y eliminar esa amenaza recae sobre los hombros de las empresas, por el bien de sus clientes y sus medios de vida. El sector de las empresas de servicios financieros está más dirigido que cualquier otra industria, ya que los ataques contra ellas representan más de una cuarta parte de los ciberataques. Muchas empresas de servicios financieros han visto sus esfuerzos de monitoreo y prevención vencidos por una variada gama de ataques sofisticados, como transferencias fraudulentas, ataques de ingeniería social, robo de energía, ataques DDS y robo de cajeros automáticos.

Tal nivel de riesgo de seguridad ha impulsado a estas instituciones financieras a adoptar un nuevo enfoque de los riesgos de seguridad que se extiende mucho más allá de monitorear y armarse contra los delincuentes. En lugar de esperar a arriesgarse a que un delincuente robe información confidencial y centrarse en las medidas de seguridad tradicionales y la prevención, la ciberseguridad financiera ahora está cambiando su estrategia de seguridad hacia un modelo de seguridad de datos proactivo. Las principales organizaciones como Visa y Chase están dando la bienvenida a la actividad de ciberseguridad de sombrero blanco para probar qué tan robustos son sus sistemas de seguridad. Mientras tanto, por su parte, las instituciones financieras están almacenando cuentas falsas e información confidencial falsa para la ciberseguridad, de modo que los delincuentes tienen dificultades para reconocer la información confidencial legítima.

Algunas de estas instituciones financieras brindan acceso abierto a datos y recursos fácilmente disponibles de manera engañosa para que los delincuentes descarguen su software o datos. A su vez, la organización de servicios financieros piratea las redes de estos malhechores, los ataca y, a veces, instala dispositivos de rastreo en las computadoras de los delincuentes que le permiten determinar su ubicación. De hecho, el Congreso aprobó una ley de ciberseguridad que permite la actividad de piratería de seguridad en defensa propia. Algunos bancos envían confirmaciones de mensajes de texto para que los clientes las utilicen como códigos PIN en lugar de usar el mismo PIN cada vez.

Clientes que toman la prevención de amenazas en sus propias manos

Por su parte, muchos clientes de empresas de servicios financieros están optando por controlar sus tarjetas de forma remota para poder destruirlas por motivos de seguridad en caso de que sean robadas. Además, de cara al futuro, una empresa de servicios financieros tendrá una nueva oportunidad para protegerla de una amenaza cibernética y mantenerse más rápido que los delincuentes: la computación cuántica, que procesa las operaciones a una velocidad increíblemente rápida. Esto se utilizará para monitorear y mitigar el riesgo en la administración de identidades de personas, monitoreo del gasto de energía, transferencias de propiedad, autenticación de pagos, monitoreo de amenazas internas, servicios web y mucho más a un nivel superior de seguridad.

Información de identificación personal (PII)

La información de identificación personal (PII, por sus siglas en inglés) fue un concepto que comenzó con los servicios de televisión por cable y originalmente prohibía a las compañías de cable proporcionar datos de clientes que no fueran del dominio público. Sin embargo, el auge de Internet cambió esa interpretación al almacenar absolutamente todos los datos y registros de actividad de los usuarios en algún lugar en línea. Por lo tanto, todas las empresas que procesan información financiera y datos sensibles similares en línea ahora están obligadas a utilizar los servicios de especialistas cibernéticos. Internet es un espacio gigante que los delincuentes pueden aprovechar para detectar las vulnerabilidades de los sitios web donde pueden aprovechar la actividad del usuario y obtener acceso a los datos como nunca antes. Esto ha requerido leyes de seguridad de datos particularmente estrictas en todo el mundo.

Aunque las empresas y los sitios web pueden utilizar cierta información pública, como las cookies para las preferencias del usuario en los sitios web y el uso de Google del historial de búsqueda y la actividad del usuario de determinadas direcciones IP para hacer que los anuncios sean más relevantes, es ilegal que estos datos se utilicen para determinar la identidad real de esa persona. La definición legal de información de identificación personal (PII) varía mucho según la región y la jurisdicción y es subjetiva hasta cierto punto y se basa en la discreción de los tribunales; sin embargo, incluye datos como el nombre de la persona, la dirección, el número de seguro social, el lugar de trabajo, la profesión, la información financiera, el número de la tarjeta de crédito, la información médica, etc. Si dicha información llegara a estar disponible para un delincuente como resultado de la actividad del usuario , podría implicar el robo de información financiera confidencial de los clientes, en cuyo caso la empresa sería responsable y, a menudo, es la caída repentina de muchas empresas anteriormente exitosas.

Conozca cuánto cuesta la fuga de datos y estime el gasto en ciberseguridad

Conozca cuánto cuesta la fuga de datos y estime el gasto en ciberseguridad

Descargue nuestro informe técnico "La industria financiera en riesgo: el precio de la pérdida de datos"

Leyes de protección de datos en todo el mundo

Las actividades financieras en línea no solo deben estar sujetas a un estricto monitoreo de las prácticas de seguridad financiera dentro de la propia región, sino que en casi todos los casos, las empresas tendrán que monitorear todos los estándares de seguridad de datos en todo el mundo debido al hecho de que los usuarios visitan sus recursos y sitios web. en todo el mundo. Si bien algunas jurisdicciones tienen leyes bastante laxas sobre los riesgos de seguridad de los datos, otras regiones son mucho más estrictas a la hora de prevenir estos riesgos de ciberseguridad. Cualquiera que trate con la información personal o financiera de los visitantes debe seguir cada una de las leyes de los gobiernos de sus usuarios. Los Estados Unidos, donde el monitoreo de la seguridad de los datos en línea está regulado a nivel estatal, cuenta con algunas leyes de seguridad de datos bastante limitadas. Por ejemplo, Massachusetts tiene una ley de seguridad de datos peculiar que define la información de identificación personal (PII) como el nombre y apellido de una persona o la inicial y el apellido de una persona en combinación con el número de tarjeta de crédito, número de cuenta bancaria, número de seguro social o número de conductor del conductor. número de licencia. Mientras tanto, no es la posesión de esta información lo que es ilegal, sino su suministro y abuso.

El GDPR

Mientras tanto, para los usuarios europeos, todas las empresas en línea deben monitorear y mantenerse al día sobre el GDPR mucho más exigente, el Reglamento General de Protección de Datos, que afirma el cumplimiento normativo de todos los datos que pertenecen a usuarios que viven en la UE. Un tema central de la seguridad cibernética del cumplimiento normativo es que los usuarios tienen que otorgar acceso a los datos de forma explícita en lugar de implícita. Para que la actividad de notificación de cookies esté habilitada en las computadoras de los usuarios, el usuario debe hacer clic para participar. Además, el sitio web debe tener una política de cookies y un enlace para que el usuario pueda leerla además de una política de privacidad. En cualquier momento, si un usuario desea que se elimine parte de su información de cualquier recurso en línea, tiene derecho a solicitar que se elimine la información y la ley requerirá el cumplimiento del sitio web.

Para controlar que sus prácticas de seguridad de la información cumplan con el estándar en términos de prevención de riesgos y accesos no deseados, se recomienda encarecidamente a los sitios web que utilicen un SSL, una capa de conexión segura, que es una tecnología de seguridad estándar para cifrar el enlace entre el cliente y el servidor para protegerlo del riesgo. Se recomienda a los comerciantes financieros que solo utilicen servicios de correo electrónico cifrados con SSL y que eviten almacenar datos del usuario, excepto cuando sea absolutamente necesario. No se asume ningún consentimiento para los usuarios en esta región y todas las casillas deben marcarse de forma independiente e individual. Todas las políticas de actividad de chat y pasarelas de pago deben cubrir el RGPD. En caso de fuga de datos o de infracción de la ley, una empresa puede ser multada con hasta 20 millones de euros o el 4% de sus ingresos anuales. Y si la información confidencial de un usuario es pirateada, la empresa deberá informar al usuario en un plazo de 3 días.

La influencia del GDPR en el monitoreo de la seguridad cibernética

El RGPD ha resonado a nivel mundial por sus avances en la prevención de amenazas y puede servir como modelo para el resto del mundo en términos de monitoreo de amenazas. California dio un paso al frente y aprobó una ley propia, la Ley de Privacidad del Consumidor de California o CCPA. El cumplimiento normativo requiere que cualquier usuario en California sea informado de toda la información que una empresa almacena sobre ellos cuando lo solicite, además de los terceros con los que comparte el acceso, además de la capacidad de demandarlos si se viola la privacidad de su información, indebidamente. se proporciona acceso, o una amenaza se materializa. Si una empresa no cumple con la CCPA y no garantiza adecuadamente la seguridad de las amenazas, se le impondrá una multa de $ 7,500 por instancia.

El estándar de seguridad de datos de tarjetas PCI DSS

A pesar del riesgo de estafas financieras y la creciente amenaza que representa para las actividades financieras en Internet, el Informe de seguridad de pagos determinó que el 47,5% de las organizaciones no supervisan el cumplimiento de todos los estándares de seguridad para prevenir adecuadamente las amenazas. Debido a tales preocupaciones, la colaboración de la organización de servicios financieros por Visa, Mastercard, JCB, Discover y American Express ha dado lugar al estándar de seguridad de datos de la industria de tarjetas de pago (PCI DSS), que está diseñado para monitorear y mejorar la seguridad de la industria de tarjetas de pago. datos, así como acelerar la adopción global de estándares uniformes de monitoreo de seguridad de datos. En el caso de que el cumplimiento de un proveedor de servicios o de un proveedor sea insuficiente, corre el riesgo de que una organización de servicios financieros o un intermediario ya no acepte transacciones con tarjeta con él, así como el riesgo de una multa. El cumplimiento del estándar de seguridad PCI DSS es obligatorio para cualquier empresa que acepte transacciones en línea (para la seguridad de los datos de la industria de tarjetas) para evitar amenazas. Las organizaciones se arriesgan a tener requisitos de organización de servicios financieros más elevados según su tamaño y la cantidad de clientes que maneja. Cada marca de pago tiene su propio programa de cumplimiento basado en su propia evaluación de riesgo individual bajo el paraguas del estándar de seguridad de datos (PCI).

Medidas estándar de seguridad de datos (PCI)

Por lo tanto, el estándar de seguridad de datos (PCI) requiere una variedad de actividades para garantizar la privacidad, asegurarse de que los datos estén seguros y monitorear las amenazas. Se recomienda a las empresas que utilicen un cortafuegos para proteger los datos de la industria de tarjetas de pago de los consumidores y otros datos confidenciales, mantener su software y programas actualizados y en buen estado, cifrar los pagos con tarjeta de crédito, mantenerse alerta ante vulnerabilidades como lo indica el estándar de seguridad de datos de la industria. restringir el acceso físico a los datos del titular de la tarjeta, asignar un número a los usuarios visitantes, instalar software para detectar y eliminar amenazas y probar sus redes con regularidad. Hay servicios de auditoría disponibles que pueden auditar el cumplimiento del estándar de seguridad de datos de la industria y la necesidad de enviar una auditoría de seguridad de datos de la industria de tarjetas por parte de un asesor de seguridad calificado, que puede realizar pruebas de vulnerabilidad de amenazas y penetración de amenazas DSS, así como detección de vulnerabilidades de amenazas internas. . Si la empresa pasa estas pruebas con éxito, la organización de auditoría acreditada emitirá una confirmación formal de DSS de si el PCI DSS cumple plenamente.

Detección de amenazas y prevención de la pérdida de datos

El riesgo que representa la actividad del ciberdelito, y nuestros esfuerzos están justificados, son para detectar ataques de caballo de Troya, detectar ataques de inyección de SQL, detectar ataques de espionaje, detectar ataques de cibercrimen, detectar ataques de cumpleaños, detectar ataques de virus, detectar ataques MITM detección de ataques man-in-the-middle) y detectar ataques de gusanos cibernéticos, la verdad es que hay otro riesgo en la detección y prevención de pérdida de datos que debe tenerse en cuenta: el de la amenaza interna, particularmente cuando se trata de pérdidas financieras riesgos. De hecho, la participación de un insider es precisamente cómo se pierde la mayoría de los ingresos en situaciones de fraude, afectando a la mitad de las empresas anualmente a nivel nacional. A menudo, esto sucede porque un empleado fue engañado por la actividad de ingeniería social, cualquier forma de una variedad de tácticas utilizadas para engañar a un interno.

Estas actividades con frecuencia toman la forma de suplantación de identidad de agencias gubernamentales autorizadas o puestos como uno de los altos ejecutivos de la empresa que pide al empleado que proporcione datos o información financiera. También puede ser una red social que le pide a la persona que inicie sesión o una copia falsa del portal de la empresa que se utiliza para adquirir las credenciales del empleado. Este riesgo se puede mitigar manteniendo los datos confidenciales en un disco duro externo y configurando un programa de filtrado de transmisión de datos automático basado en el tipo de datos que se transmiten. También se puede utilizar una unidad externa para realizar copias de seguridad de datos confidenciales en caso de que los datos internos se pierdan o se destruyan. Dado que una unidad externa suele durar de 3 a 5 años, se recomienda hacer una copia de seguridad de los datos en la unidad externa también para evitar perderlos.

Regístrese para una prueba gratuita

Riesgos internos: cómo protegerse de personas internas maliciosas

Por supuesto, hay innumerables incidentes de amenazas internas financieras en las que los internos oportunistas con acceso a ciertas operaciones aprovechan cada año. Algunos empleados dan datos financieros falsos con respecto a los gastos y, de hecho, se embolsan el dinero o lo utilizan para compras personales. Las organizaciones sin fines de lucro son conocidas por los iniciados que participan en actividades fraudulentas que tienen acceso o son responsables de monitorear los fondos donados.

Prevención de pérdida de datos y detección de riesgos de la empresa

Aparte de los incidentes financieros, una amenaza interna también puede ser un interno descontento que potencialmente intenta sabotear la empresa. Esto puede implicar la amenaza de un incidente de fuga de datos, la amenaza de que la información privilegiada venda el acceso a los datos internos o la amenaza de que una persona con acceso profundo sabotee sus operaciones. Una forma común de evitar un incidente de pérdida de datos o una fuga de datos confidenciales es proporcionar acceso a los datos internos a los datos internos únicamente en función de la autorización del rol, por ejemplo, al permitir que los internos accedan a los datos internos o la información cuando sea necesario. (acceso especializado) y mantener a los iniciados lo más informados posible sobre el cumplimiento de las políticas y recibir declaraciones de ellos que comprenden y cumplirán.

Un acuerdo de no divulgación de datos es imprescindible para los empleados que manejan información confidencial. Otro beneficio de tener una unidad de disco externa es evitar la amenaza de que personas internas deshonestas tengan acceso accidental a los datos que contiene y, por lo tanto, abusen de ellos o los filtren. Las organizaciones de detección de amenazas y prevención de pérdida de datos de terceros ofrecen servicios que investigan y analizan el acceso de los empleados, los riesgos más importantes dentro de una empresa en particular y las últimas amenazas de incidentes financieros y de datos que enfrenta el sistema interno de una empresa, incluidas las amenazas que probablemente enfrentará en el futuro.