Controla todos los canales de datos

O elija los que necesitan ser controlados

Gestión y visualización del flujo de datos

Comprenda dónde residen sus datos en el sistema

DLP empresarial -

integral y

enfoque completo

cubriendo todos los datos

canales

DLP integrado -

solución selectiva

para necesidades

específicas

Datos en reposo, datos en movimiento

Componente de integración de DLP de conocimiento de datos

Busque, explore y analice datos. Si bien los usuarios tienden a controlar los datos en movimiento, la protección de los datos en reposo no debe subestimarse. Conozca sus datos, ya sea que estén ubicados en un disco duro o en un dispositivo externo, ya que son tan vulnerables como los datos en tránsito. Aprenda dónde se colocan todas las piezas de sus datos y cómo encontrarlas.

¿Cómo ayuda?

La solución le ayuda a conocer sus datos y a colocar los controles justo donde los necesita

¿Quién lo necesita y dónde?

-

El oficial de protección de datos es responsable del cumplimiento de GDPR

Objetivo: identificar la información y garantizar el control -

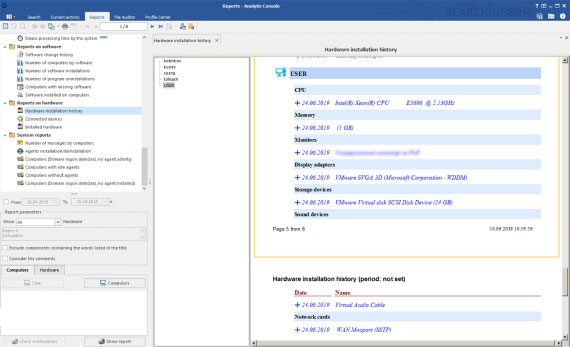

Inventario de aplicaciones

Auditoría interna realiza evaluaciones basadas en aplicaciones ya integradas - Gestión de activos de TI

- Proceso de adquisición

Gestión de inventario de software : mantenga un registro de todas las aplicaciones instaladas y utilizadas constantemente en las PC de los empleados. Analice los datos de los puntos finales y controle qué instrumentos se compran y explotan dentro de su sistema. Tenga en cuenta qué software está integrado en cada departamento de su organización.

Controles de acceso

Integración de DLP con gestión de identidad

Mejore la gestión de identidad y acceso, garantice la asignación precisa de tareas y la asignación de derechos de acceso

Identificar:

- el iniciador del intercambio de datos

- qué medios se utilizan

- donde se transfiere la información

Componentes de SEARCHINFORM DLP

MailController

Registra toda la correspondencia de correo electrónico (Gmail, Yahoo, Hotmail, etc.)

IMController

Graba chats y captura archivos adjuntos en redes sociales y mensajería instantánea

DeviceController

Captura datos transferidos por usuarios a dispositivos externos

PrintController

Supervisa el contenido de los documentos enviados para imprimir

HTTPController

Captura archivos y mensajes transmitidos a través de protocolos HTTP / HTTPS

CloudController

Controla los archivos movidos desde / hacia almacenamientos en la nube (Google Disk, Dropbox, etc.)

FTPController

Captura datos enviados o recibidos a través de FTP, incluida la conexión cifrada (FTPS)

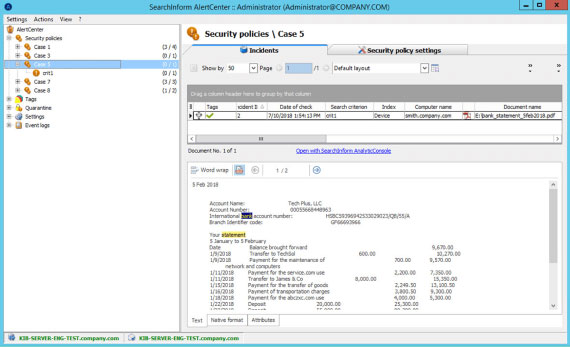

AlertCenter

Administra la configuración de políticas de seguridad, le permite editar políticas preconfiguradas, crear reglas y programar auditorías

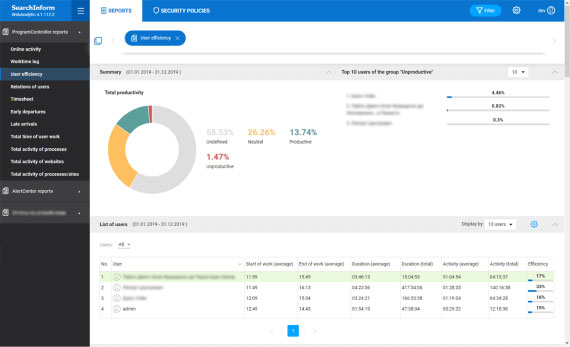

ReportCenter

Visualiza las actividades del usuario en todos los canales de comunicación, todos los eventos dentro de un sistema y las conexiones entre los empleados.

Segregación de deberes

SoD , un instrumento de control interno, se encuentra entre los elementos esenciales del programa de mitigación de riesgos, y su propósito clave es minimizar la actividad fraudulenta. Al mismo tiempo, SoD es el requisito básico para la presentación de informes financieros precisos. La segregación de funciones es el concepto necesario en relación con el cumplimiento.

DLP integrado

Enfoque selectivo, se monitorean canales y servidores específicos.

Control de acceso a datos para aplicaciones empresariales en la nube

A medida que las empresas avanzan hacia el uso de soluciones en la nube, aumenta su necesidad de software que proteja sus datos fuera del perímetro corporativo. El producto SearchInform garantiza que mover sus datos confidenciales a la nube, así como compartir información entre colegas fuera de la empresa, sea seguro.

El software controla los archivos recibidos o cargados en los servicios de almacenamiento en la nube. Captura datos en software cliente y servicios web. Realiza un seguimiento de los servicios de almacenamiento en la nube y uso compartido de archivos: Google Docs, Office 365, Evernote, iCloud Drive, SharePoint, Dropbox, Amazon S3, DropMeFiles, etc.

Nuestra oferta le permite controlar solo las comunicaciones y los almacenamientos que desee controlar. Además de la oportunidad de obtener una solución integral completamente funcional, el software es personalizable y le permite optar por lo que está dispuesto a monitorear: acceso a bases de datos , sistema de archivos , almacenamiento en la nube, etc.

Asegure el control de datos donde lo necesite

¿Qué incluye el análisis de SearchInform DLP?

- UEBA estudia los patrones de comportamiento para diseñar una línea de base con la que se pueda identificar a un infractor.

- Investigación automatizada con técnicas de Machine Learning

- La tecnología inteligente elimina los falsos positivos durante el procesamiento de eventos y la notificación de incidentes

- La solución de autoaprendizaje le permite procesar patrones de comportamiento de usuario apropiados y enfatizar tendencias y posibles amenazas internas.

Cumplimiento y privacidad

Asegúrese de que su organización no recopile más información de la necesaria y no exceda las necesidades comerciales o de los clientes.

El sistema DLP aclara y administra no solo las formas en que los datos pueden salir de la empresa, sino también las formas en que se distribuyen entre los departamentos y los empleados. Es necesario establecer un perímetro adecuado que proteja a su empresa no solo del entorno externo, sino también dentro de su sistema corporativo, lo que permite que la solución DLP solucione problemas internos de uso indebido o fugas de datos.

DLP facilita el cumplimiento normativo simplificando la conformidad con los requisitos básicos de cualquier ley relacionada con la privacidad.

Control de cuenta privilegiado

Privilegios administrativos y

gestión de derechos de acceso

Implementación de la solución

de las empresas han instalado y lanzado la solución en 1 hora con la ayuda de nuestros especialistas

dentro de 3 horas

dentro de 1 día

a otras organizaciones les tomó un poco más de un día

Las configuraciones preestablecidas comienzan a funcionar inmediatamente después de analizar la situación actual en sus puntos finales corporativos. El software implementado lanza la clasificación de datos y establece reglas de categorización.

- Soporte para entornos híbridos

- Cree y mapee flujos de datos

- Controles de acceso

- Gestión de incidentes automatizada

El software alerta sobre un problema

¿Qué hacer después de que se revela un problema?

Los grupos de usuarios deben ser reconocidos y diferenciados : los grupos de usuarios específicos independientes deben estar conectados a ciertas alertas específicas, ya que siempre hay más de un especialista responsable de la detección y notificación de riesgos.

- SOC

- DPO

- Administrador de seguridad de la red

- CISO

Las políticas de seguridad deben reconsiderarse : la implementación de la solución implica la revisión de los procesos comerciales que implican la remodelación de las políticas corporativas: Integración de DLP: colocación completa de la solución

Los procesos se auditan, actualizan y ajustan para cumplir con los estándares de su sistema

SearchInform proporciona y supervisa:

Auditoría

Instalación piloto

Análisis de las deficiencias

Rediseño de sus políticas y procesos comerciales